当菜鸟遇上黒客之二:端口扫描

时间:2024/2/20作者:未知来源:争怎路由网人气:9

- 网络技术是从1990年代中期发展起来的新技术,它把互联网上分散的资源融为有机整体,实现资源的全面共享和有机协作,使人们能够透明地使用资源的整体能力并按需获取信息。资源包括高性能计算机、存储资源、数据资源、信息资源、知识资源、专家资源、大型数据库、网络、传感器等。 当前的互联网只限于信息共享,网络则被认为是互联网发展的第三阶段。

黑客的探测方式里除了侦察IP,还有一项——端口扫描。通过“端口扫描”可以知道被扫描的计算机哪些服务、端口是打开而没有被使用的(可以理解为寻找通往计算机的通道)。

一、端口扫描

网上很容易找到远程端口扫描的工具,如Superscan、IP Scanner、Fluxay(流光)等(如图1),这就是用“流光”对试验主机192.168.1.8进行端口扫描后的结果。从中我们可以清楚地了解,该主机的哪些非常用端口是打开的;是否支持FTP、Web服务;且FTP服务是否支持“匿名”,以及IIS版本,是否有可以被成功攻破的IIS漏洞也显示出来。

二、阻止端口扫描

防范端口扫描的方法有两个:

1. 关闭闲置和有潜在危险的端口

这个方法有些“死板”,它的本质是——将所有用户需要用到的正常计算机端口外的其他端口都关闭掉。因为就黑客而言,所有的端口都可能成为攻击的目标。换句话说“计算机的所有对外通讯的端口都存在潜在的危险”,而一些系统必要的通讯端口,如访问网页需要的HTTP(80端口);QQ(4000端口)等不能被关闭。

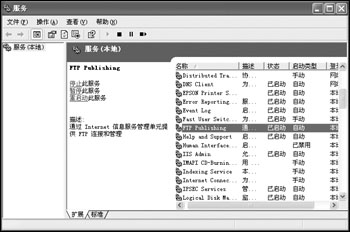

在Windows NT核心系统(Windows 2000/XP/ 2003)中要关闭掉一些闲置端口是比较方便的,可以采用“定向关闭指定服务的端口”和“只开放允许端口的方式”。计算机的一些网络服务会有系统分配默认的端口,将一些闲置的服务关闭掉,其对应的端口也会被关闭了(如图2)。进入“控制面板”、“管理工具”、“服务”项内,关闭掉计算机的一些没有使用的服务(如FTP服务、DNS服务、IIS Admin服务等等),它们对应的端口也被停用了。至于“只开放允许端口的方式”,可以利用系统的“TCP/IP筛选”功能实现,设置的时候,“只允许”系统的一些基本网络通讯需要的端口即可(关于“TCP/IP的筛选”,请参看本期应用专题)。

2. 检查各端口,有端口扫描的症状时,立即屏蔽该端口

这种预防端口扫描的方式显然用户自己手工是不可能完成的,或者说完成起来相当困难,需要借助软件。这些软件就是我们常用的网络防火墙。

防火墙的工作原理是:首先检查每个到达你的电脑的数据包,在这个包被你机上运行的任何软件看到之前,防火墙有完全的否决权,可以禁止你的电脑接收Internet上的任何东西。当第一个请求建立连接的包被你的电脑回应后,一个“TCP/IP端口”被打开;端口扫描时,对方计算机不断和本地计算机建立连接,并逐渐打开各个服务所对应的“TCP/IP端口”及闲置端口,防火墙经过自带的拦截规则判断,就能够知道对方是否正进行端口扫描,并拦截掉对方发送过来的所有扫描需要的数据包。

现在市面上几乎所有网络防火墙都能够抵御端口扫描,在默认安装后,应该检查一些防火墙所拦截的端口扫描规则是否被选中,否则它会放行端口扫描,而只是在日志中留下信息而已。

黑客在进行攻击前的准备工作,就此介绍完毕。在以后的内容中,将转入正式的入侵、窃取和攻击等具体的介绍。

(出处:中国电脑教育报)网络的神奇作用吸引着越来越多的用户加入其中,正因如此,网络的承受能力也面临着越来越严峻的考验―从硬件上、软件上、所用标准上......,各项技术都需要适时应势,对应发展,这正是网络迅速走向进步的催化剂。

关键词:当菜鸟遇上黒客之二:端口扫描